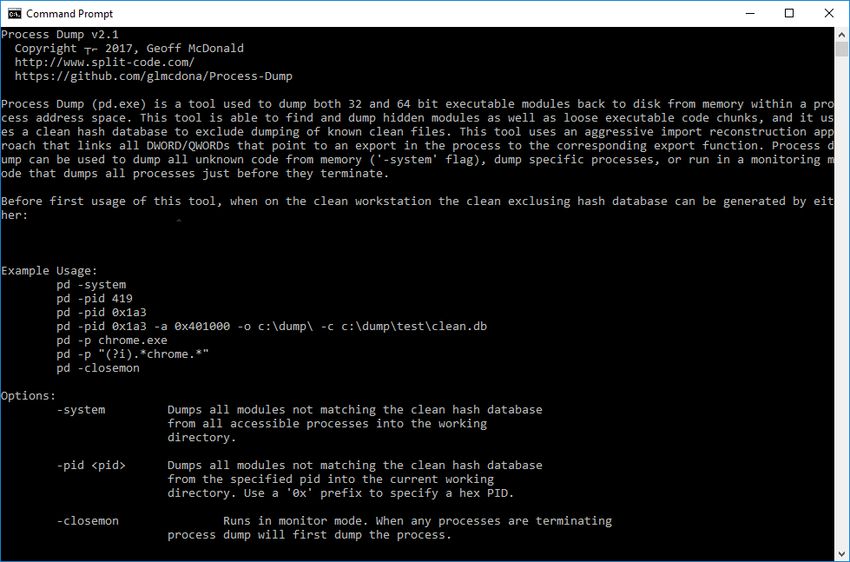

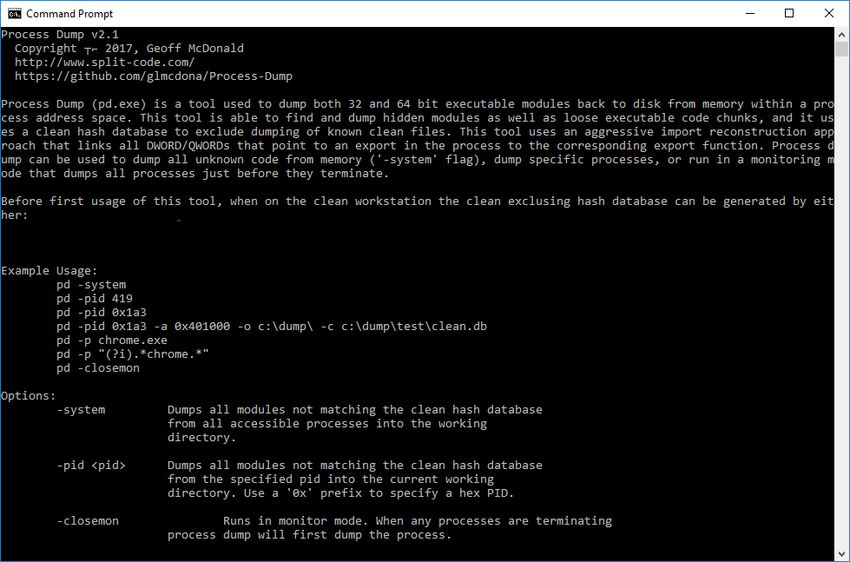

Process Dump 2.1.1 — утилита командной строки для анализа процессов и дампа данных из оперативной памяти, предназначенная для специалистов в области кибербезопасности и анализа вредоносного ПО. Инструмент позволяет выгружать содержимое памяти процессов, включая распакованный код, что особенно полезно при исследовании скрытых угроз. Программа поддерживает как 32-, так и 64-битные системы и не требует установки.

Описание программы

Process Dump представляет собой специализированное средство для анализа и создания дампа памяти запущенных процессов в операционной системе Windows. Утилита ориентирована в первую очередь на исследователей вредоносного программного обеспечения, которым необходимо получить доступ к состоянию программ в режиме реального времени. Благодаря способности снимать копии данных из memory, процесс становится прозрачным для последующего анализа. Это особенно критично, когда речь идёт о вредоносах, которые упаковываются или внедряют код в память, избегая обнаружения антивирусами.

- Создание дампа памяти процессов для последующего анализа

- Поддержка 32- и 64-битных архитектур (x64 включён)

- Возможность работы без прав администратора

- Фильтрация чистых процессов по хэшам

- Сброс фрагментов свободного кода с формированием PE-заголовков

Программа способна генерировать PE-структуры с нуля, даже если оригинальные заголовки повреждены или отсутствуют.

Работа с Process Dump

Для эффективного использования Process Dump рекомендуется начать с создания базы хэшей всех доверенных процессов, чтобы исключить их из анализа. После этого утилита может быть настроена на мониторинг только подозрительных или указанных вручную процессов. Командная строка позволяет указывать конкретный PID или имя процесса для детального memory dump. Программа приостанавливает процесс, снимает его состояние и сохраняет модули в виде файлов на диск. Это даёт возможность использовать стандартные инструменты анализа, такие как антивирусы или дизассемблеры, для проверки выгруженных образов. Режим близкого мониторинга обеспечивает точность и предотвращает утечку данных до завершения сброса.

Сильные и слабые стороны

Process Dump демонстрирует высокую эффективность при анализе скрытых угроз, позволяя получать доступ к участкам памяти, которые традиционные сканеры пропускают. Особенно ценной является функция создания PE-файлов из фрагментов кода, находящихся вне стандартных исполняемых модулей. Утилита не зависит от антивирусной базы, так как работает с raw-данными, что усиливает её роль как инструмента обнаружения zero-day-угроз. Работа с memory dump позволяет выявлять внедрённый код, встроенный в легитимные процессы, что типично для современных вредоносов.

Достоинства:

- Возможность сброса memory dump без необходимости в правах администратора

- Поддержка ручного и автоматического анализа process

- Создание валидных PE-файлов из обнаруженных фрагментов кода

Недостатки:

- Отсутствие графического интерфейса, только командная строка

Инструмент отлично вписывается в арсенал эксперта по цифровой криминалистике или реверс-инжинирингу. Несмотря на отсутствие GUI, его функциональность и точность делают Process Dump незаменимым при глубоком анализе поведения программ. Поддержка Windows 7–11 и 64-битных систем делает его совместимым с большинством современных конфигураций. Работа с дампами памяти позволяет обнаруживать угрозы на стадии выполнения, что критично при анализе полиморфного или обфусцированного кода.

Скриншоты

| Автор: | |

| Цена: | RePack (с интегрированным лицензионным ключом) + Crack |

| Локализация: | Русский |

| Операционная система: | Microsoft Windows 7, 8.1, 10, 11 x86-x64 (32/64 Bit) Home, Pro |